Pengutronix auf der FOSDEM 2018

Wie auch in den vergangenen Jahren ist auch dieses Jahr wieder eine Horde Pengutronix-Entwickler zur alljährlichen Open-Source-Konferenz FOSDEM nach Brüssel gefahren, um sich dort über die aktuellen Entwicklungen in den Bereichen Embedded Linux, Graphik und Multimedia, Elektronik und anderen interessanten Bereichen zu informieren.

Mit seinem Vortrag Facing the Challenges of Updating Complex Systems warf Pengutronix-Entwickler Enrico Jörns einen Blick auf die Update-Thematik fernab der grundlegenden Überlegungen über Redundanz, Atomizität, einfache Verifikation und klassische A/B-Setups, die glücklicherweise von den heutigen Open-Source-Update-Frameworks wie RAUC größtenteils gelöst sind.

Stattdessen hat er herausgestellt, dass das Design eines robusten Update-Systems nicht durch das Zusammenstecken loser Komponenten gelöst werden kann, sondern einer abgestimmten Konfiguration der einzelnen Systemkomponenten vom Bootloader bis hin zur Deployment-Software bedarf, damit diese reibungslos miteinander interagieren.

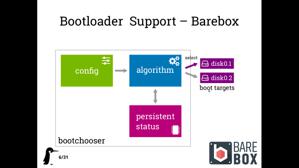

Während das reine Updaten heute durch Standard-Frameworks gelöst ist, besteht die Bootquellenauswahl im Bootloader oftmals immer noch aus fehleranfälligen Skripten. Mit bootchooser hat Pengutronix dafür ein Framework in den Barebox-Bootloader gebracht, was Barebox zu einem idealen Kandidaten für das Design redundanter Systeme macht. Dazu bemerkte Enrico auch, dass mit UEFI Bootvariablen-Handling auf x86 ein ähnlicher Standard-Mechanismus zur Verfügung steht.

Eines der weiteren interessanten Themen, die er in seinem Vortrag angesprochen hat, ist der potentielle Vorteil der Benutzung des Content-Chunking-Tools casync für das Updaten eingebetteter Systeme über limitierte Datenverbindungen. Damit lassen sich Chunks der Updates, die zwischen altem und neuem System identisch sind, lokal wiederverwenden und nur solche, die sich unterscheiden, müssen über die Netzwerkverbindung geholt werden. Casync wird zukünftig auch in RAUC unterstützt werden.

Dank des FOSDEM-Teams von OpenEmbedded konnten wir unseren Demonstrator für Over-The-Air-Updates mitbringen und ihren Stand damit bereichern. Für uns war das eine großartige Gelegenheit, mit Hackern aller Interessensfelder über Themen wie reproduzierbare Builds von Embedded-Systemen und die eng damit verbundene Notwendigkeit sicherer und robuster Update-Strategien im Kontext einer immer größeren Verbreitung von eingebetteten und IoT-Systemen sprechen.

Neben unseren altbekannten und kultigen schwarzen Bleistiften haben sich auch unsere neuen Pengutronix Pinguin-Sticker sowie Projekt- und Job-Visitenkarten, die gerade rechtzeitig zur FOSDEM fertig geworden sind, großer Beliebtheit erfreut.

Vielen Dank an das gesamte FOSDEM-Team für Organisation, Unterstützung und Video-Aufnahmen!

Weiterführende Links

Girls' Day 2026

Unter dem Motto "Open Source - Open Future!" waren im Rahmen des Girls' Day am 23. April 2026 vier junge Frauen bei Pengutronix zu Gast. Zu Beginn gab es eine kurze Vorstellung von Pengutronix und natürlich die Antwort auf die Frage, was eigentlich dieses Embedded ist.

Pengutronix auf der embedded world 2026

Treffen Sie uns auf der embedded world 2026 in Nürnberg! Sie finden uns wieder in Halle 4, Stand 4-261. Wie üblich zeigen wir auf unserem Messestand Demonstratoren zu aktuellen Themen. Darüber hinaus laden wir in diesem Jahr wieder zum RAUC- und Labgrid-Community-Meetup ein!

RAUC und labgrid Sponsoring-Pakete ab jetzt im Shop!

RAUC und labgrid sind Open Source Software-Projekte, die beide bei Pengutronix gestartet wurden und in ihren jeweiligen Nischen mittlerweile recht erfolgreich geworden sind. Ab heute ist es möglich Sponsoring-Pakete im Linux Automation GmbH Shop zu erwerben, die die Entwicklung dieser Projekte unterstützen.RAUC v1.15 Released

It’s been over half a year since the RAUC v1.14 release, and in that time a number of minor and major improvements have piled up. The most notable change in v1.15 is the newly added support for explicit image types, making handling of image filename extensions way more flexible. Other highlights include improved support for A/B/C updates and several smaller quality improvements. This release also includes the final preparations for upcoming features such as multiple signer support and built-in polling.

Pengutronix auf der SPS in Nürnberg

Nach einigen Jahren Abwesenheit sind wir in diesem Jahr zurück auf der SPS 2025 in Nürnberg! Sie finden uns in Halle 6, Stand 6-350C. Wir freuen uns darauf neue und bekannte Freunde, Partner und Kunden zu treffen. Wie immer zeigen wir Demonstratoren zu aktuellen Themen an unserem Messestand.

RAUC - 10 Years of Updating 🎂

10 years ago, almost a decade before the Cyber-Resilliance-Act (CRA) enforced updates as a strict requirement for most embedded systems, Pengutronix started RAUC as a versatile platform for embedded Linux Over-The-Air (and Not-So-Over-The-Air) updates.

Netdevconf 0x16

Nach längerer Zeit mit nur Online-Events findet 2022 auch die Netdev 0x16, eine Konferenz rund um die technischen Aspekte von Linux Networking, hybrid statt - online und vor Ort in Lissabon.

CLT-2022: Voll verteilt!

Unter dem Motto "Voll verteilt" finden die Chemnitzer Linux Tage auch 2022 im virtuellen Raum statt. Wie auch im letzten Jahr, könnt ihr uns in der bunten Pixelwelt des Workadventures treffen und auf einen Schnack über Linux, Open Source, oder neue Entwicklungen vorbei kommen.

Wir haben doch etwas zu verbergen: Schlüssel mit OP-TEE verschlüsseln

Moderne Linux Systeme müssen häufig zwecks Authentifizierung bei einer Cloud- basierten Infrastruktur oder einer On-Premise Maschine eigene kryptografische Schlüssel speichern. Statt der Verwendung eines Trusted Platform Modules (TPM), bieten moderne ARM Prozessoren die TrustZone-Technologie an, auf deren Basis ebenfalls Schlüssel oder andere Geheimnisse gespeichert werden können. Dieses Paper zeigt die Nutzung des Open Portable Trusted Execution Environments (OP- TEE) mit der Standardkonformen PKCS#11 Schnittstellen und i.MX6 Prozessoren von NXP als Beispiel.